Linux 防火墙 SNAT DNAT |

您所在的位置:网站首页 › linux 修改路由 › Linux 防火墙 SNAT DNAT |

Linux 防火墙 SNAT DNAT

|

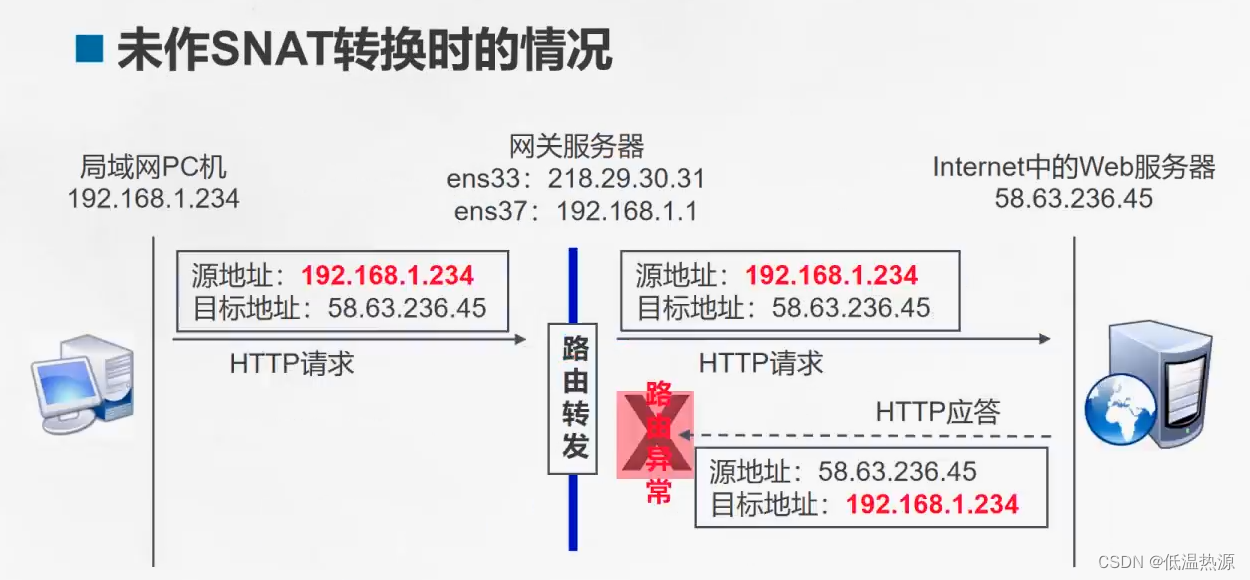

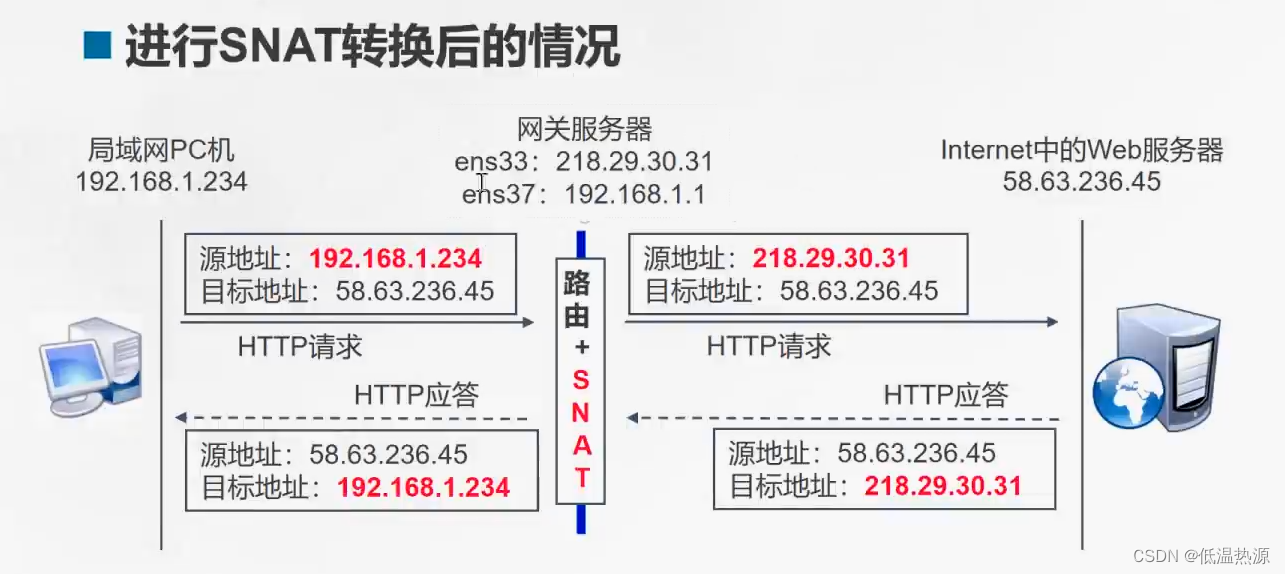

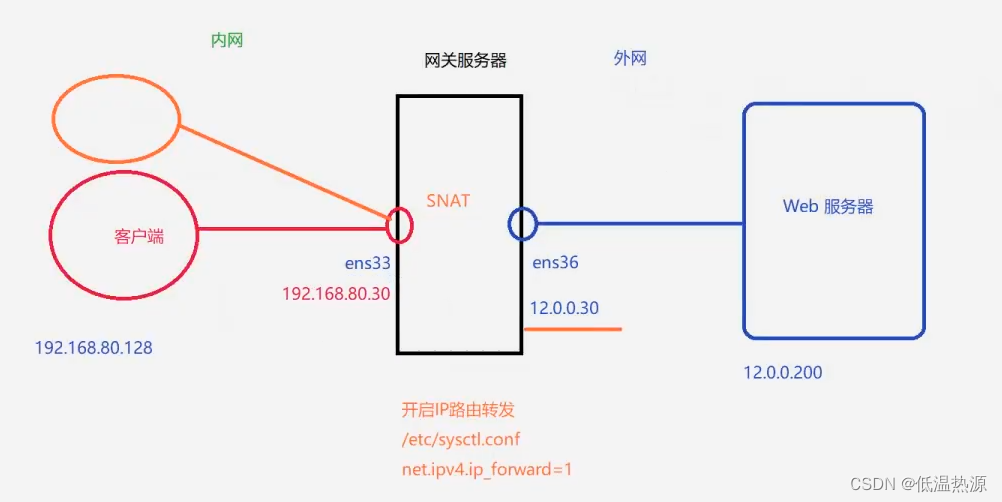

SNAT原理与应用

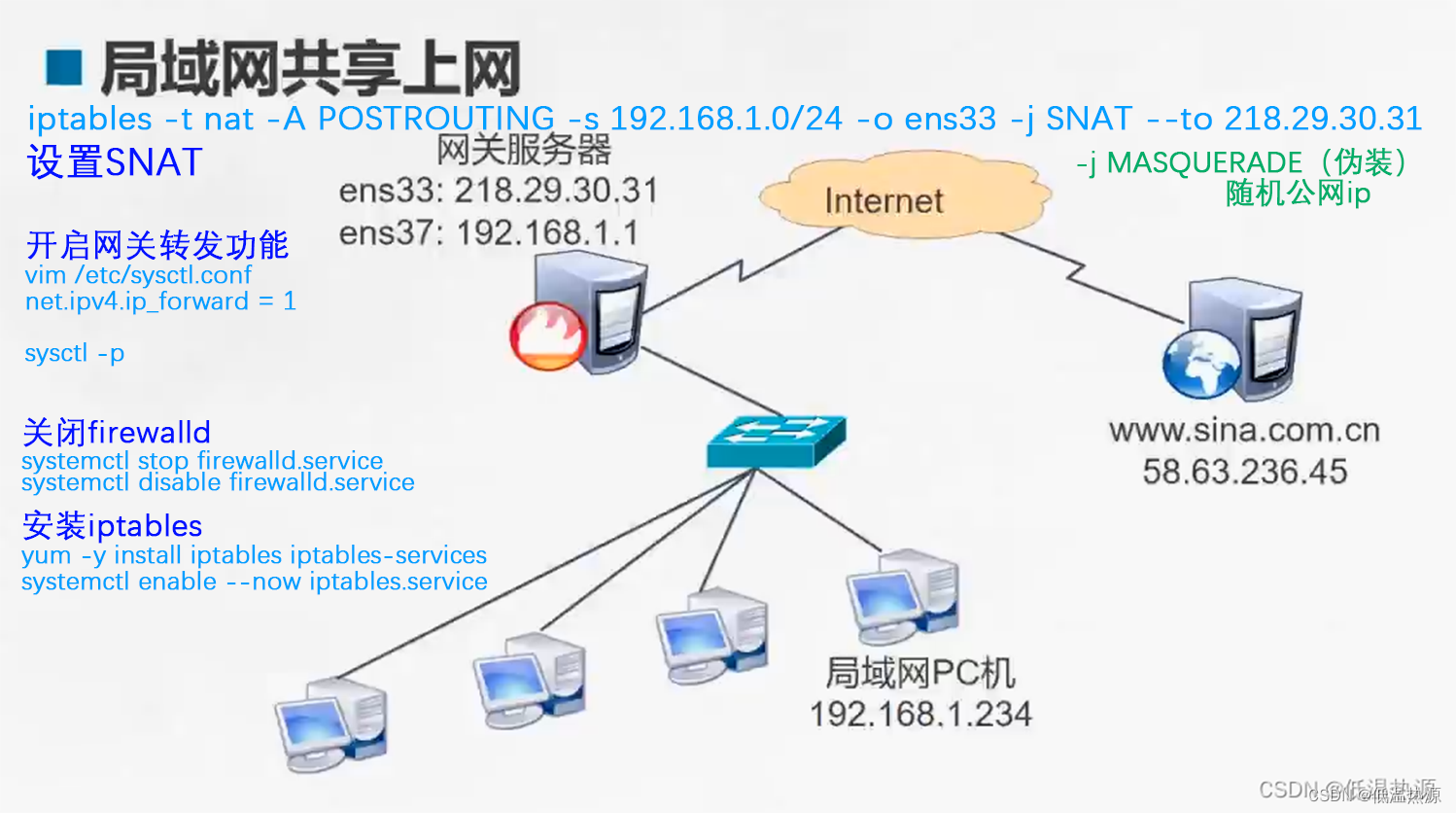

SNAT 应用环境 局域网主机共享单个公网IP地址接入Internet (私有IP地址不能在Internet中正常路由) SNAT原理 修改数据包的源地址 SNAT可以认为是路由器NAT中的easy ip DNAT可以认为是路由器NAT中的 nat server SNAT将 内网源地址 转化为网关的公网地址,以避免内网地址无法在公网中传输的情况 SNAT转换前提条件 局域网各主机已正确设置IP地址、子网掩码、默认网关地址Linux网关开启IP路由转发临时打开IP路由转发 echo 1 > /proc/sys/net/ipv4/ip_forward 或 sysctl -w net.ipv4.ip_forward=1永久打开IP路由转发 vim /etc/sysctl.conf net.ipv4.ip_forward = 1 #将此行写入配置文件 sysctl -p #读取修改后的配置 SNAT转换1:固定的公网IP地址 iptables -t nat -A POSTROUTING -s 192.168.80.0/24 -o ens33 -j SNAT --to 12.0.0.1 #指定单个公网IP或指定公网IP地址池(公网IP金贵,一般都指定单个) iptables -t nat -A POSTROUTING -s 192.168.80.0/24 -o ens33 -j SNAT --to-source 12.0.0.1-12.0.0.10 内网IP 出站 外网网卡 外网IP或地址池SNAT转换2:非固定的公网IP地址(共享动态IP地址) iptables -t nat -A POSTROUTING -s 192.168.80.0/24 -o ens33 -j MASQUERADE # -j MASQUERADE 伪装(随机公网IP)

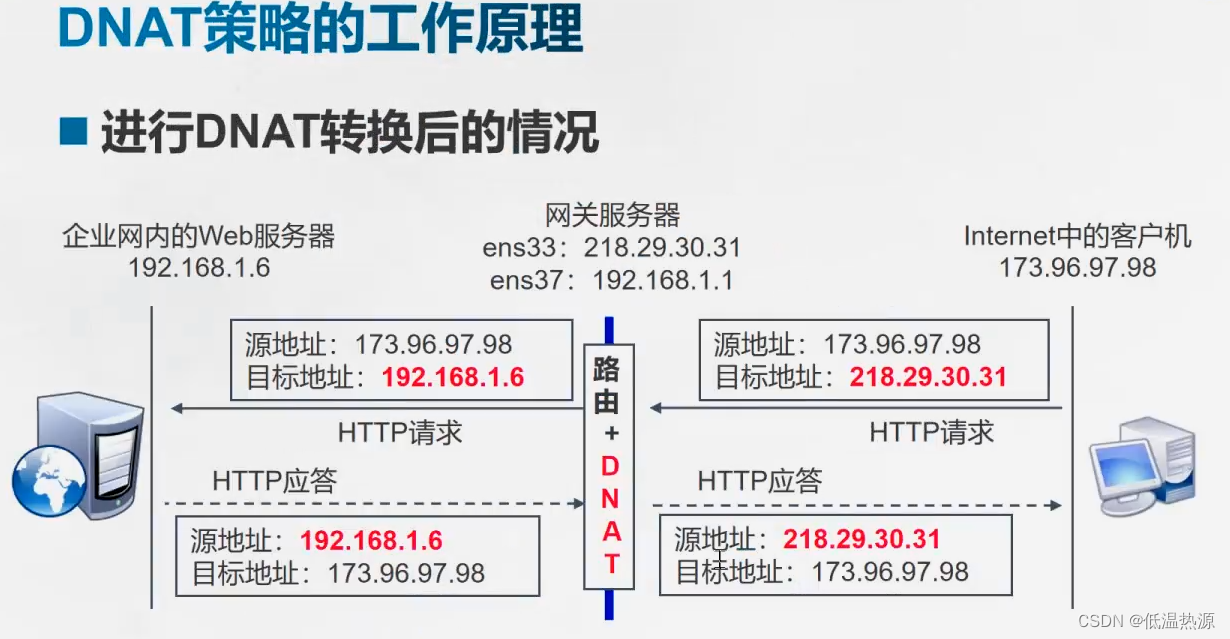

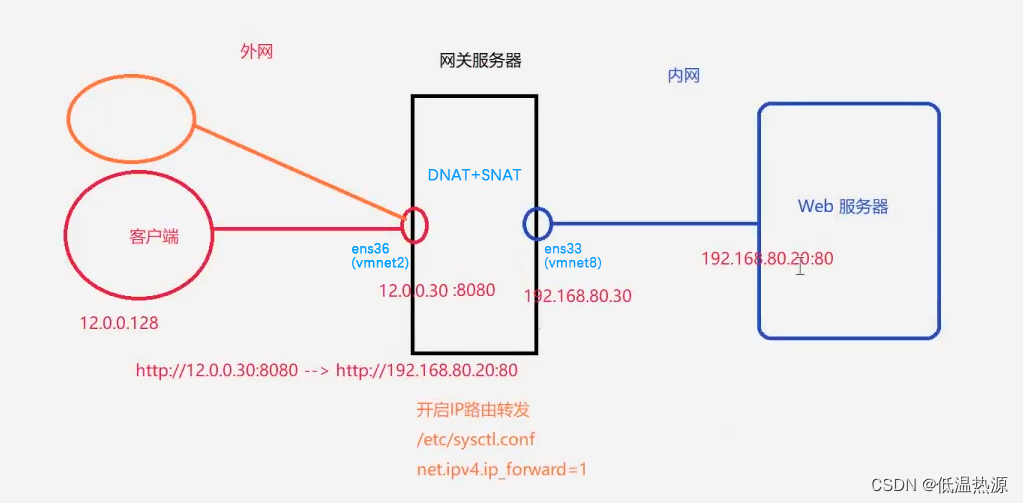

一个IP地址做SNAT转换,一般可以让内网 100到200 台主机实现上网。 DNAT原理与应用DNAT 应用环境 在Internet中发布位于局域网内的服务器 DNAT原理 修改数据包的目的地址 SNAT可以认为是路由器NAT中的 easy ip DNAT可以认为是路由器NAT中的 nat server DNAT转换前提条件 局域网的服务器能够访问Internet网关的外网地址有正确的DNS解析记录Linux网关开启IP路由转发 vim /etc/sysctl.conf net.ipv4.ip_forward = 1 sysctl -p

注意 内网主机如果需要访问外网服务器,可以只单独配置SNAT 但是外网主机需要访问内网服务器,使用DNAT(用于内网服务器接收外网主机请求),一定要配合SNAT使用(用于内网服务器返回响应外网主机) 才能实现内网服务器响应数据包的正确返回(服务器内网ip转为公网ip才能在互联网中传输) DNAT转换2:发布时修改目标端口 #发布局域网内部的OpenSSH服务器,外网主机需使用250端口进行连接 iptables -t nat -A PREROUTING -i ens33 -d 12.0.0.1 -p tcp --dport 250 -j DNAT --to 192.168.80.10:22 #在外网环境中使用SSH测试 ssh -p 250 [email protected] yum -y install net-tools #若没有 ifconfig 命令可提前使用 yum 进行安装 ifconfig ens33小知识扩展 主机型防火墙 主要使用 INPUT、OUTPUT 链,设置规则时一般要详细的指定到端口 网络型防火墙 主要使用 FORWARD 链,设置规则时很少去指定到端口,一般指定到IP地址或者到网段即可 DNAT也可用于将内网的特定端口映射到外网其他端口上,达到提高安全性的效果例如 ssh 12.0.0.30:2345 → 192.168.80.20:22 iptables -t nat -nL iptables -t nat -A PREROUTING -i ens33 -d 12.0.0.30 -p tcp --dport 2345 -j DNAT --to 192.168.80.20:22防火墙规则的备份和还原 导出(备份)所有表的规则 设置完iptables规则后,使用iptables-save重定向输出规则到文件 iptables-save > /opt/ipt.txt 导入(还原)规则将文件中的配置使用iptables-restore还原规则 iptables-restore < /opt/ipt.txt 永久更改规则 修改/etc/sysconfig/iptables文件将iptables规则文件保存在 /etc/sysconfig/iptables 中,iptables服务启动时会自动还原规则 设置完iptables规则后,使用iptables-save重定向输出规则到/etc/sysconfig/iptables,达到永久更改规则的效果 iptables-save > /etc/sysconfig/iptables systemctl stop iptables #停止iptables服务会清空掉所有表的规则 systemctl start iptables #启动iptables服务会自动还原/etc/sysconfig/iptables 中的规则 tcpdump 抓包在Linux可以使用tcpdump工具进行抓包分析,抓取的包可以使用winscp软件导入到windows用wireshark软件分析

↓ 示例如下 ↓ tcpdump tcp -i ens33 -t -s 0 -c 100 and dst port ! 22 and src net 192.168.1.0/24-w ./target.cap tcp: ip icmp arp rarp 和 tp、udp、icmp这些协议选项等都放到第一个参数的位置,用来过滤数据包的类型 -i ens33 :只抓经过接口ens33的包 -t :不显示时间戳 -s 0 :抓取数据包时默认抓取长度为68字节。加上-s 0 后可以抓到完整的数据包 -c 100 :只抓取100个数据包 dst port !22:不抓取目标端口是22的数据包 src net 192.168.1.0/24 : 数据包的源网络地址为192.168.1.0/24 #只写net代表源、目的IP都匹配 -w ./target.cap : 保存成cap文件,方便用ethereal(即wireshark)分析 抓包常问面试题 抓包用什么工具? Linux tcpdump windows wireshark 怎么抓包? tcpdump工具 第一个参数指定协议 -i指定网卡 -dst port目的端口 -s0完整包 net指定地址 -w保存 抓ens33网卡tcp协议80端口包? tcpdump tcp dst port 80 -i ens33 -s0 -w /opt/ens33.cap抓ens33网卡源地址12.0.0.0网段的完整包? tcpdump -i ens33 -s0 src net 12.0.0.0/24 -w /opt/ens33.cap #抓ens33网卡源地址12.0.0.0网段的完整包SNAT实验

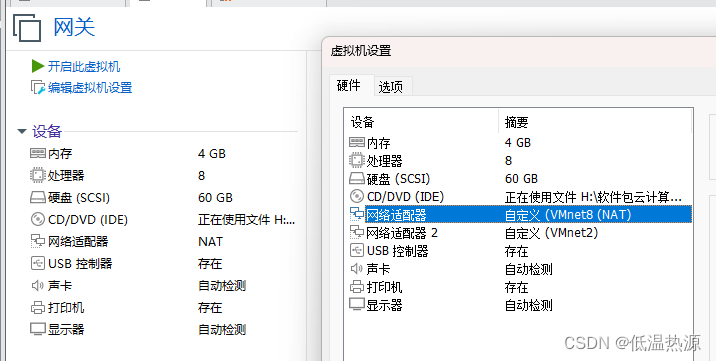

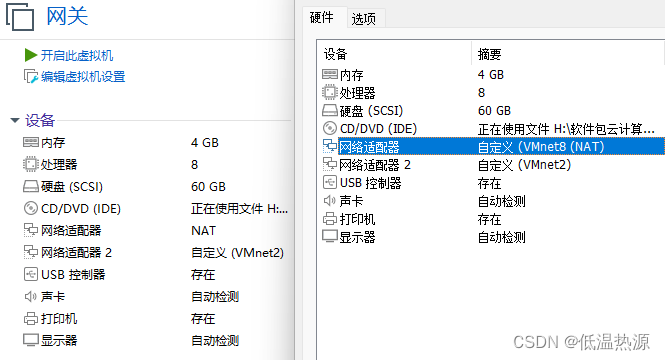

其中网关由于双网段配置两张网卡

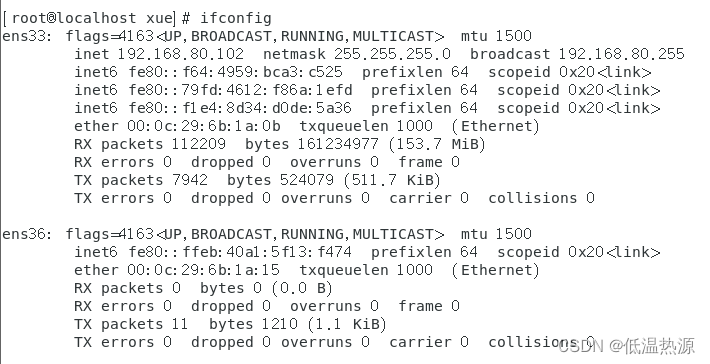

若先准备Apache再更改网卡IP,需要重启Apache服务,以将网页发布到新的网卡地址 yum install -y httpd #安装Apache web服务器 cd /var/www/html echo 'THIS IS A WEB' > test.html systemctl start httpd 3.关闭防火墙 清空iptables规则 systemctl stop firewalld.service systemctl disable firewalld.service setenforce 0 #关闭防火墙 iptables -F && iptables -t nat -F #清除filter表与nat表所有规则 内网客户端 1.修改IP地址 vim /etc/sysconfig/network-scripts/ifcfg-ens33 IPADDR=192.168.80.128 GATEWAY=192.168.80.30 #DNS1= DNS不用注释 systemctl restart network 2.关闭防火墙 清空iptables规则 systemctl stop firewalld.service systemctl disable firewalld.service setenforce 0 #关闭防火墙 iptables -F && iptables -t nat -F #清除filter表与nat表所有规则 网关 1.修改网卡IP地址 ifconfig #查看增加的网卡设备号 ens33作为内网网卡 ens36作为外网网卡

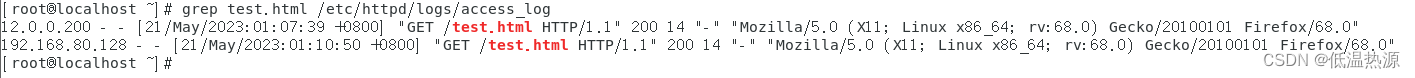

CentOS 7默认使用firewalld防火墙,没有安装 iptables,若想使用iptables防火墙,必须先关闭firewalld防火墙,再安装 iptables 另外清除iptables的所有规则,以免先前制定的规则对实验产生影响。 systemctl stop firewalld.service systemctl disable firewalld.service setenforce 0 #关闭防火墙 yum -y install iptables iptables-services systemctl enable --now iptables.service #默认已经安装iptables,但是没有安装 iptables.service(该服务安装后可以使用systemctl管理iptables) iptables -F && iptables -t nat -F #清除filter表与nat表所有规则 3.打开IP路由转发 vim /etc/sysctl.conf net.ipv4.ip_forward = 1 sysctl -p #重新读取配置文件 4.设置iptables规则(允许转发 ^ SNAT地址转换)设置filter表forward链 192.168.80.0网段允许转发 iptables -t filter -A FORWARD -s 192.168.80.0/24 -j ACCEPT #iptables -t filter -A FORWARD -s 192.168.80.0/24 -p --deport 80 -j ACCEPT 指定80端口允许转发 iptables -nL此时已经可以使用内网客户机访问 12.0.0.200/test.html 查看外网服务器Apache的访问日志,是否有192.168.80.128(这里是模拟演示,只为判断SNAT前后的IP地址转换情况。在公网环境中不会出现这种私网地址,直接公网路由器被丢弃) cd /etc/httpd/logs/ cat access_log #查看Apache的访问日志 grep 'test.html' access_log #过滤出网站访问记录

设置SNAT地址转换 iptables -t nat -A POSTROUTING -s 192.168.80.0/24 -o ens36 -j SNAT --to 12.0.0.30 #表nat 链POSTROUTING 出站网卡ens36 源地址192.168.80.0网段SNAT转换为12.0.0.30 iptables -nL -t nat先清空浏览器缓存 SNAT地址转换后再次使用内网客户机访问 12.0.0.200/test.html 查看外网服务器Apache的访问日志,访问地址变为12.0.0.30

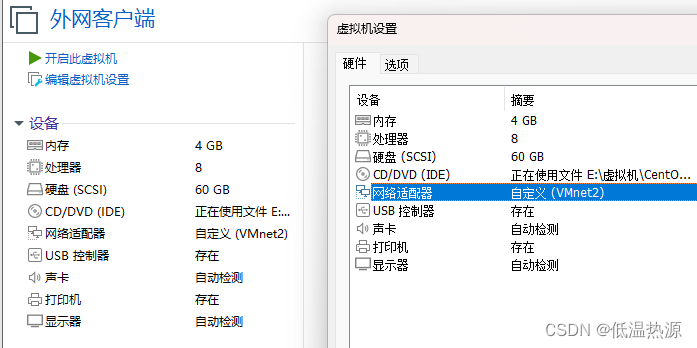

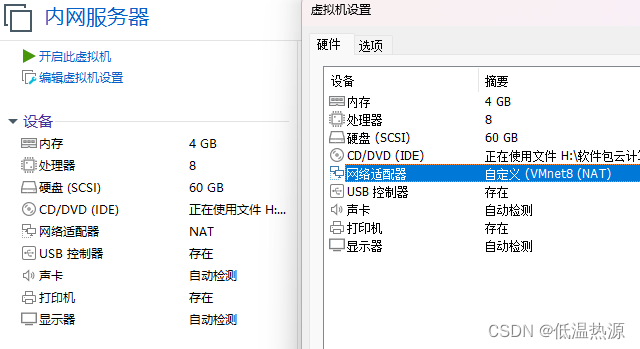

其中网关由于双网段配置两张网卡

若先准备Apache再更改网卡IP,需要重启Apache服务,以将网页发布到新的网卡地址 yum install -y httpd #安装Apache web服务器 cd /var/www/html echo 'THIS IS A WEB' > test.html systemctl start httpd netstat -lntp | grep :80 3.关闭防火墙 清空iptables规则 systemctl stop firewalld.service systemctl disable firewalld.service setenforce 0 #关闭防火墙 iptables -F && iptables -t nat -F #清除filter表与nat表所有规则 外网客户端 1.修改IP地址 vim /etc/sysconfig/network-scripts/ifcfg-ens33 IPADDR=12.0.0.128 GATEWAY=12.0.0.30 #DNS1= DNS不用注释 systemctl restart network 2.关闭防火墙 清空iptables规则 systemctl stop firewalld.service systemctl disable firewalld.service setenforce 0 #关闭防火墙 iptables -F && iptables -t nat -F #清除filter表与nat表所有规则 网关 1.修改网卡IP地址 ifconfig #查看增加的网卡设备号 ens33作为内网网卡 ens36作为外网网卡

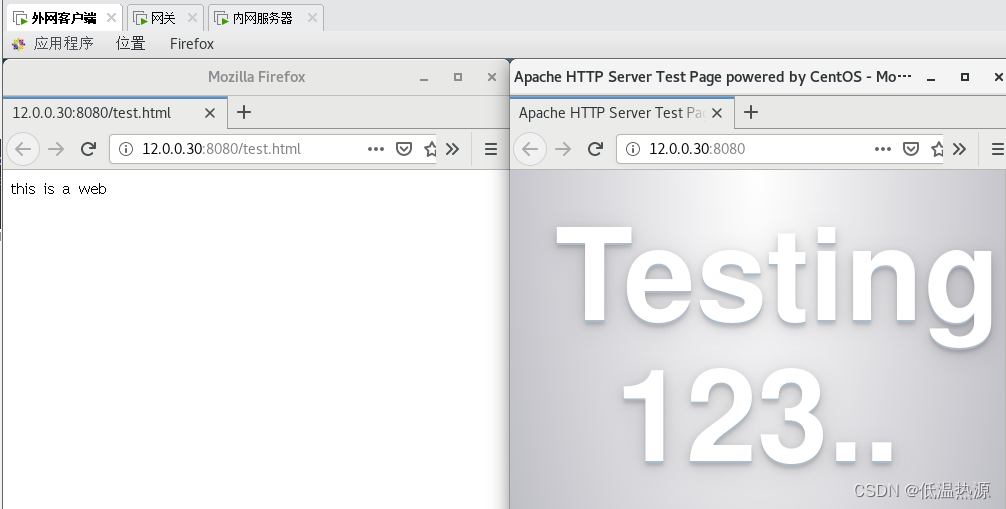

CentOS 7默认使用firewalld防火墙,没有安装 iptables,若想使用iptables防火墙,必须先关闭firewalld防火墙,再安装 iptables 另外清除iptables的所有规则,以免先前制定的规则对实验产生影响。 systemctl stop firewalld.service systemctl disable firewalld.service setenforce 0 #关闭防火墙 yum -y install iptables iptables-services systemctl enable --now iptables.service #默认已经安装iptables,但是没有安装 iptables.service(该服务安装后可以使用systemctl管理iptables) iptables -F && iptables -t nat -F #清除filter表与nat表所有规则 3.打开IP路由转发 vim /etc/sysctl.conf net.ipv4.ip_forward = 1 sysctl -p #重新读取配置文件 4.设置iptables规则(允许转发 ^ DNAT ^ SNAT地址转换)设置filter表forward链 192.168.80.0网段12.0.0.0/24网段 允许转发 iptables -t filter -A FORWARD -s 192.168.80.0/24 -j ACCEPT #iptables -t filter -A FORWARD -s 192.168.80.0/24 -p --deport 80 -j ACCEPT 指定80端口允许转发 iptables -t filter -A FORWARD -s 12.0.0.0/24 -j ACCEPT iptables -nL设置DNAT地址转换 iptables -t nat -A PREROUTING -i ens36 -d 12.0.0.30 -p tcp --dport 8080 -j DNAT --to 192.168.80.20:80 #表nat 链PRETROUTING 入站网卡ens36 DNAT转换目的地址12.0.0.30:8080为192.168.80.20:80 iptables -nL -t nat设置SNAT地址转换 iptables -t nat -A POSTROUTING -s 192.168.80.0/24 -o ens36 -j SNAT --to 12.0.0.30 #表nat 链POSTROUTING 出站网卡ens36 源地址192.168.80.0网段SNAT转换为12.0.0.30 iptables -nL -t nat 配置完成 访问测试访问公网网关地址12.0.0.30:8080、12.0.0.30:8080/test.html 自动DNAT到内网192.168.0.20主机

在实验过程中出现了这种灵异现象,查了半天定位到client和gateway不通,看ifconfig,每次重启网卡后三五秒ip就被刷没了。按照经验去找是不是 DHCP冲突了,DHCP是关着的也没开,不影响。 最后发现是Linux管理网络的有两个机制,起冲突了。直接停掉NetworkManager,重启网络,重回风平浪静 systemctl stop NetworkManager systemctl restart network

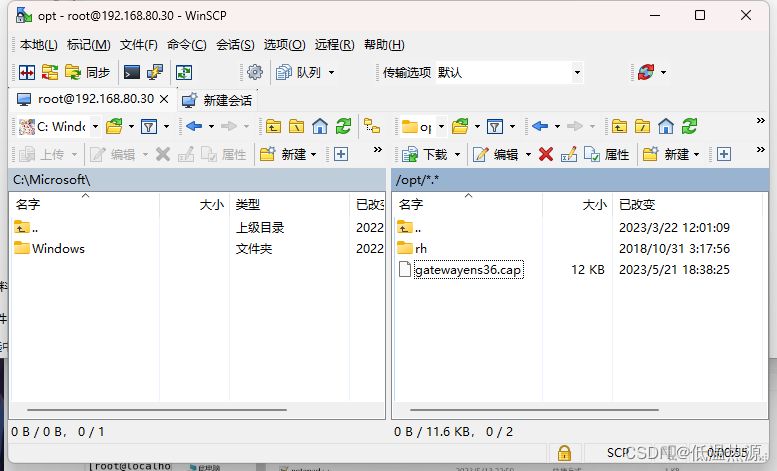

在网关ens36抓包,查看DNAT前地址 tcpdump -i ens36 -s0 net 12.0.0.0/24 -w /opt/gatewayens36.cap #抓包 入站网卡ens36 完整包 地址包含12.0.0.0网段 输出文件 /opt/ens36在内网服务器ens33抓包,查看DNAT后地址 tcpdump -i ens33 -s0 net 12.0.0.0/24 -w /opt/serverens33.cap使用winscp工具导出 抓包记录

可见,(外网客户机)12.0.0.128→12.0.0.30(网关公网ip)的请求被DNAT转换为(外网客户机)12.0.0.128→192.168.80.20(内网服务器私网ip) 并且返回的数据包也经过了SNAT,(内网服务器私网ip)192.168.80.20→12.0.0.128(外网客户机)转换为(网关公网ip)12.0.0.30→12.0.0.128(外网客户机)

|

【本文地址】

今日新闻 |

推荐新闻 |